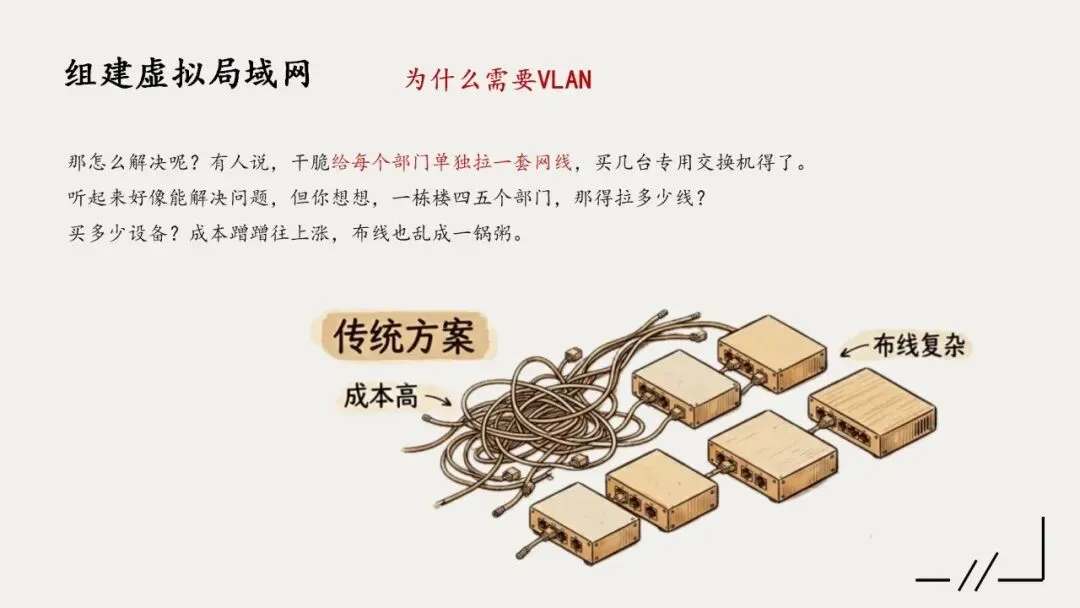

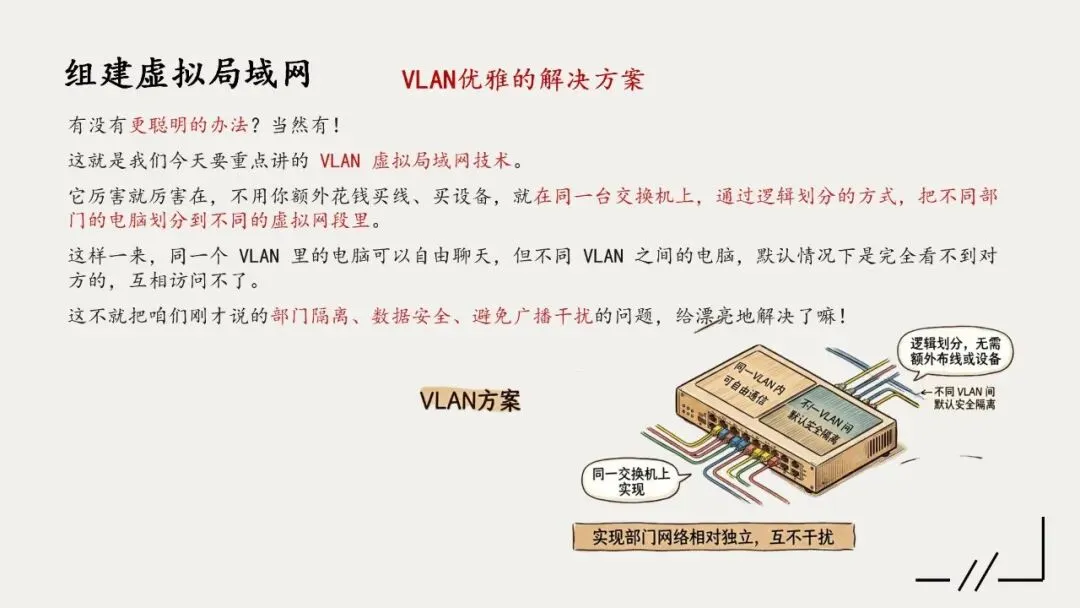

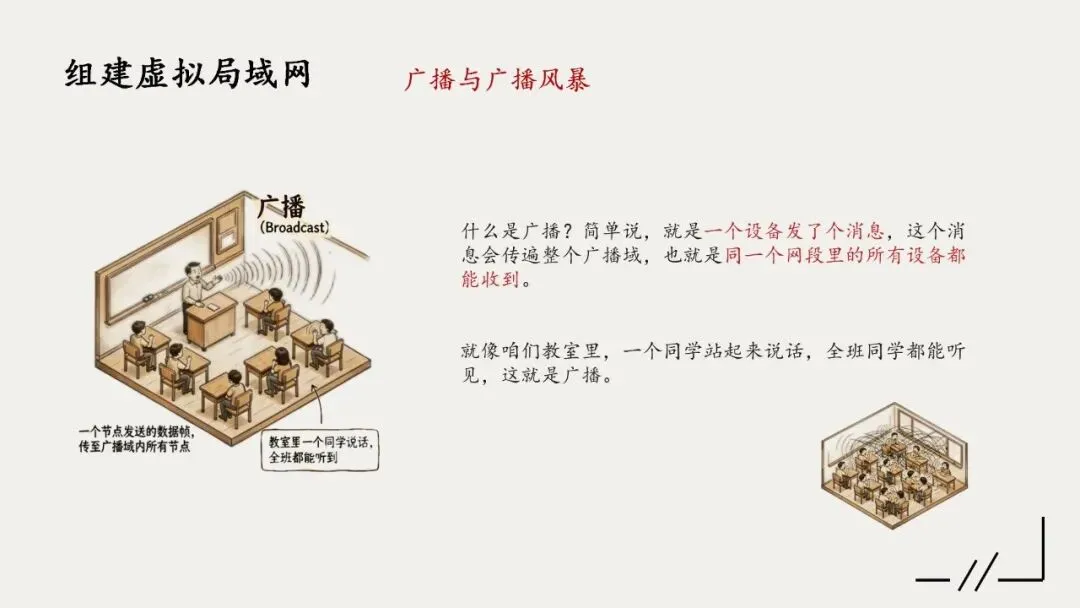

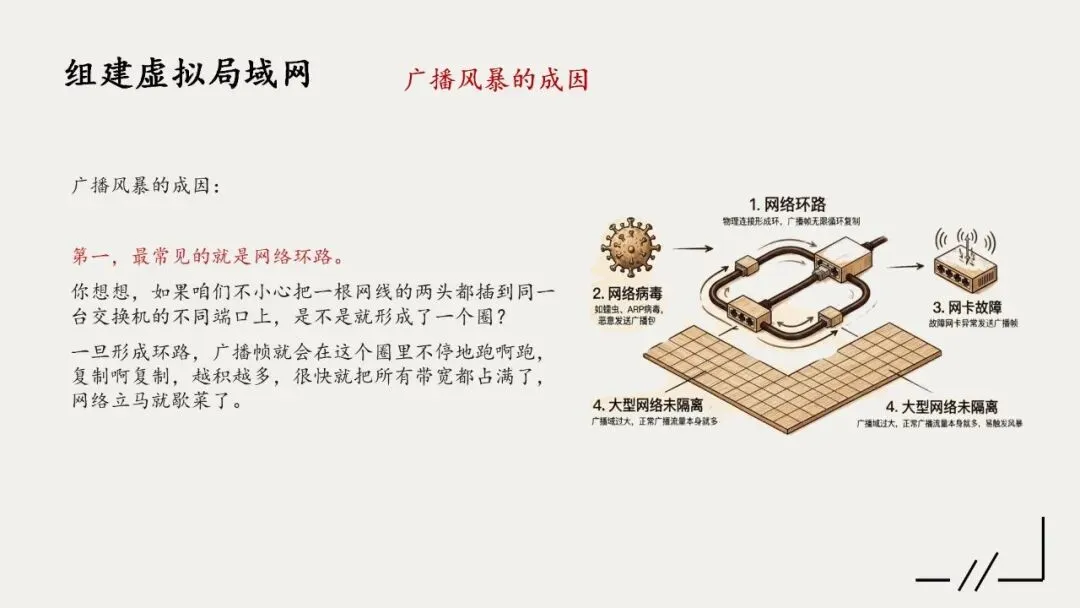

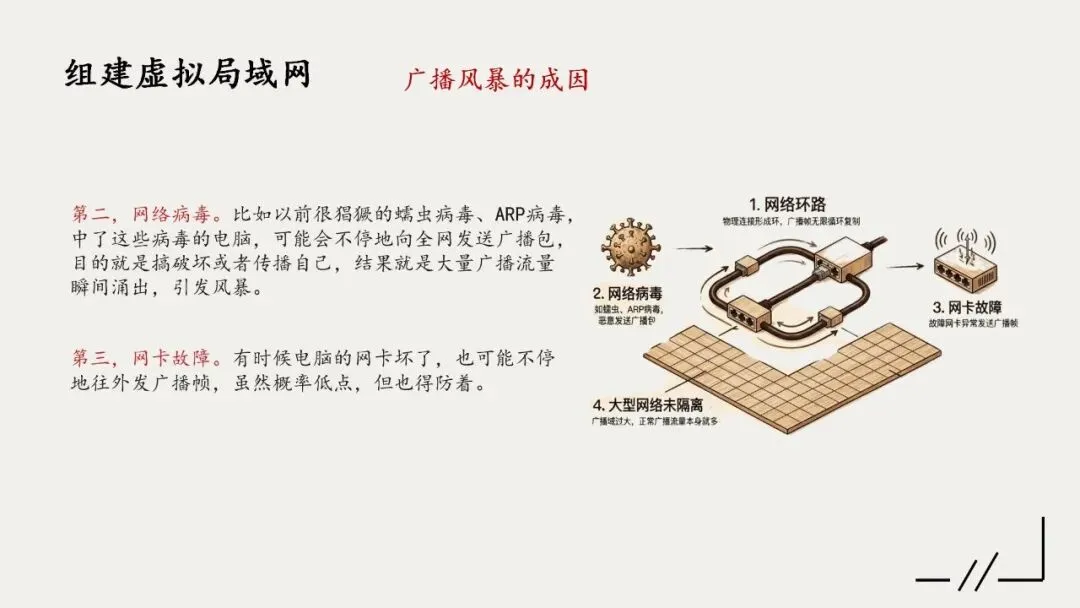

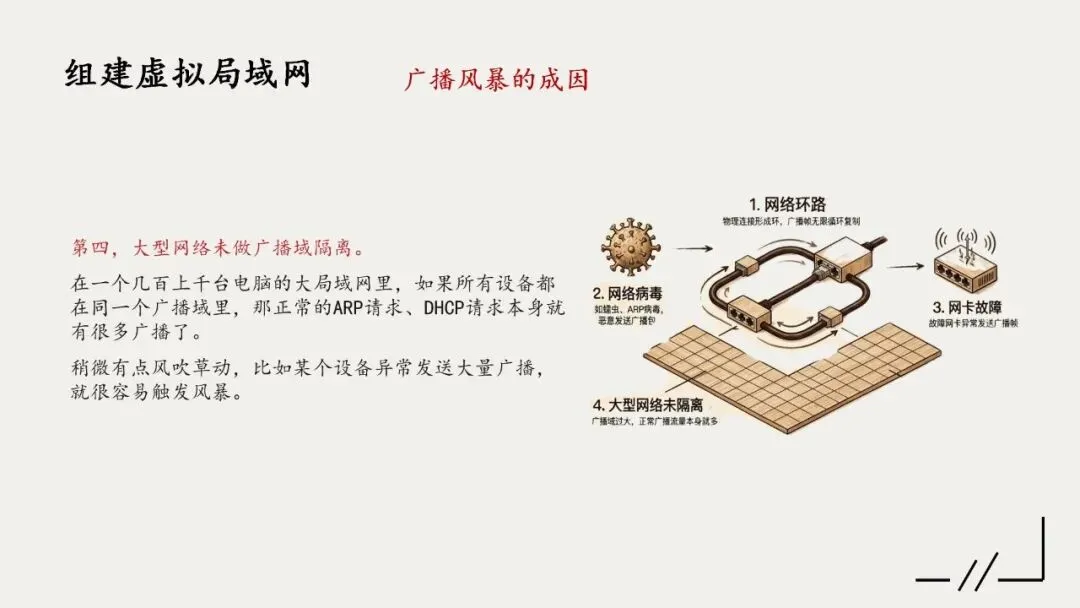

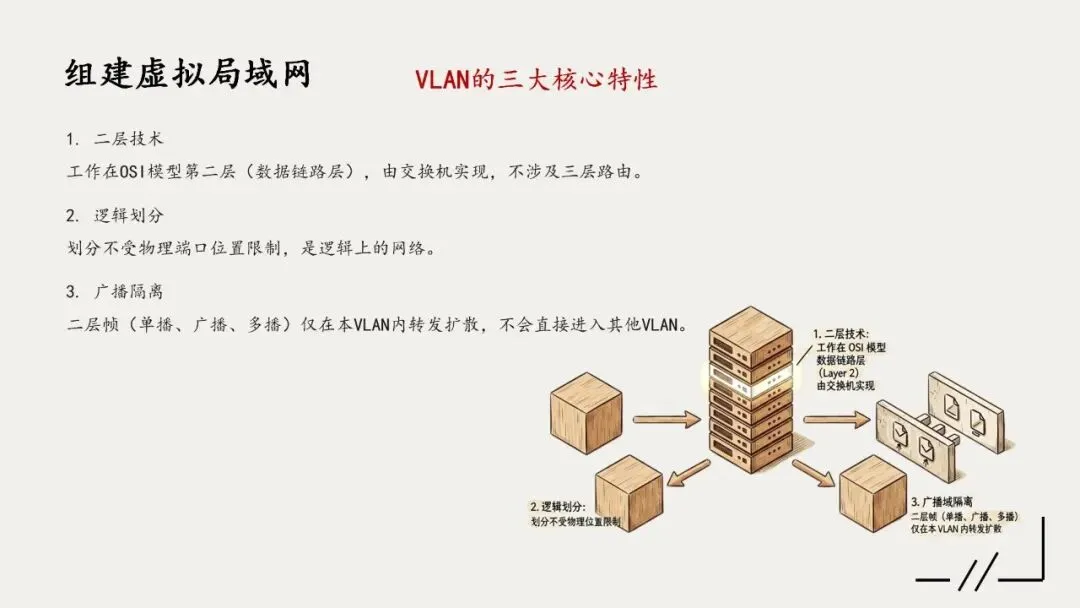

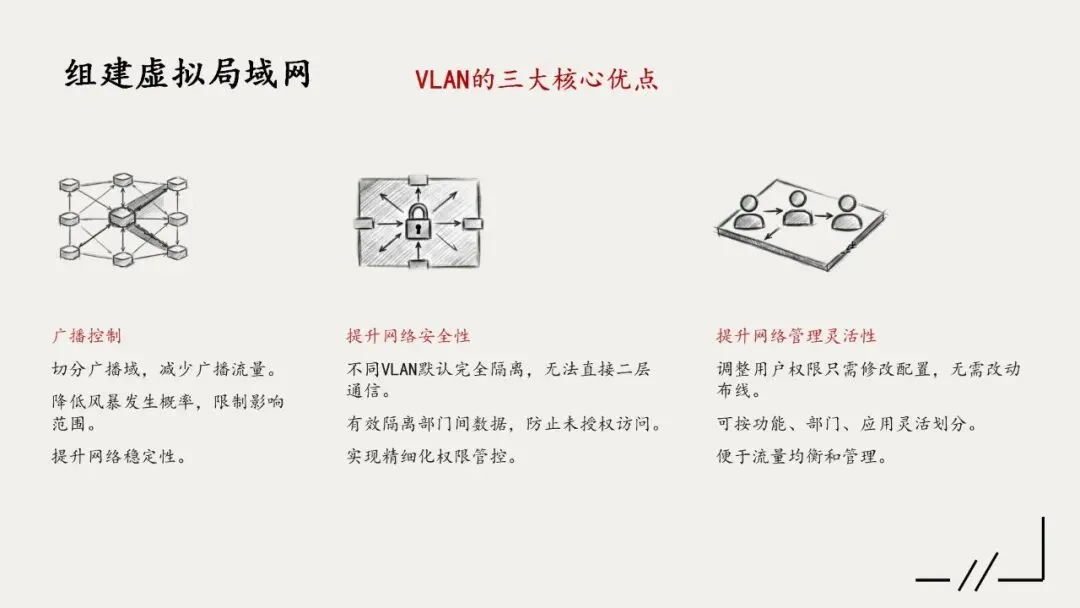

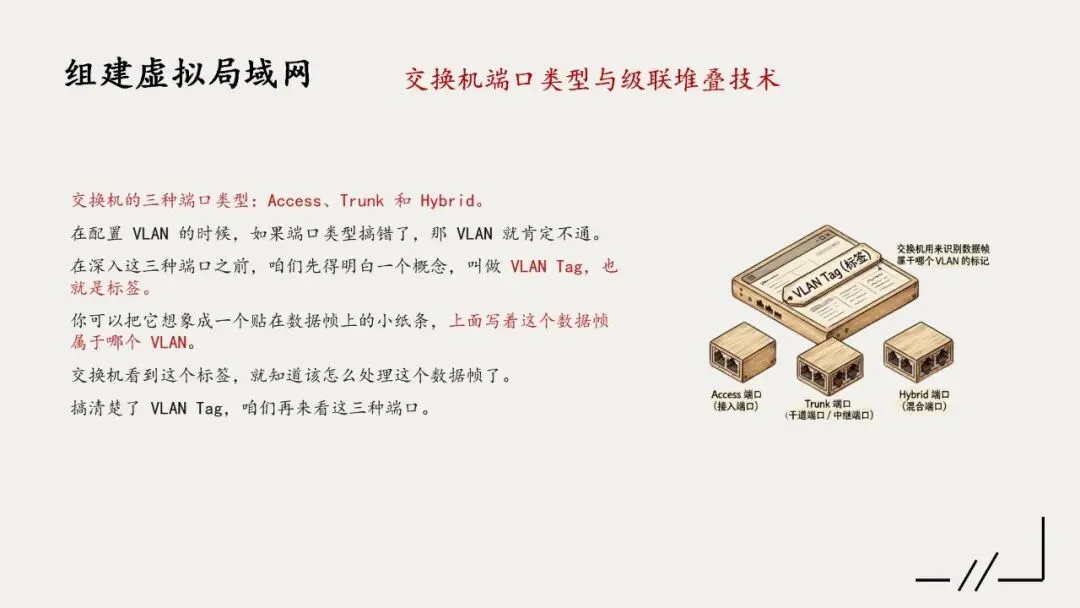

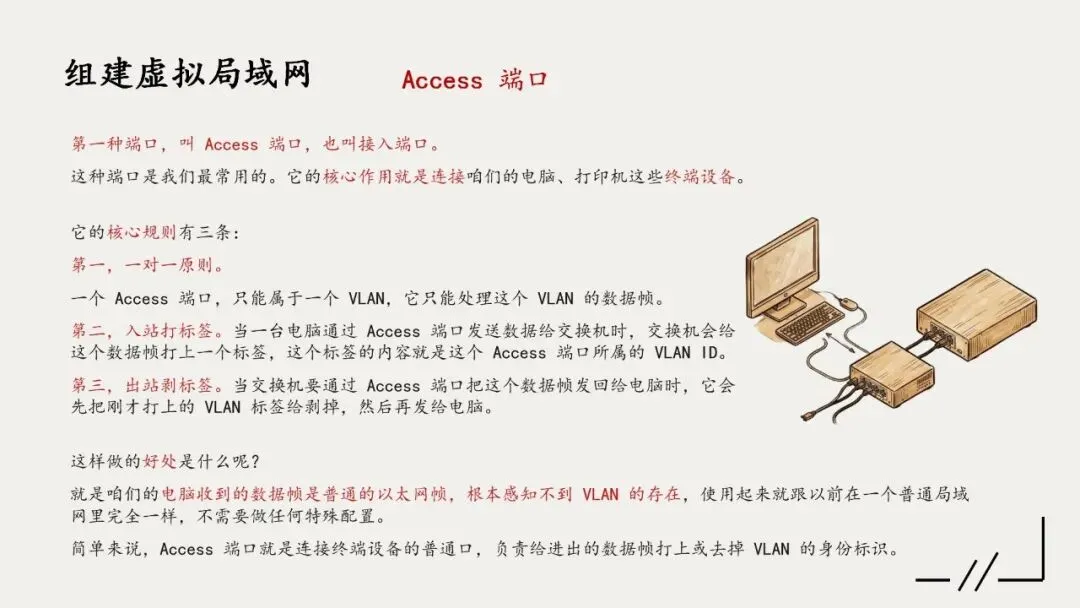

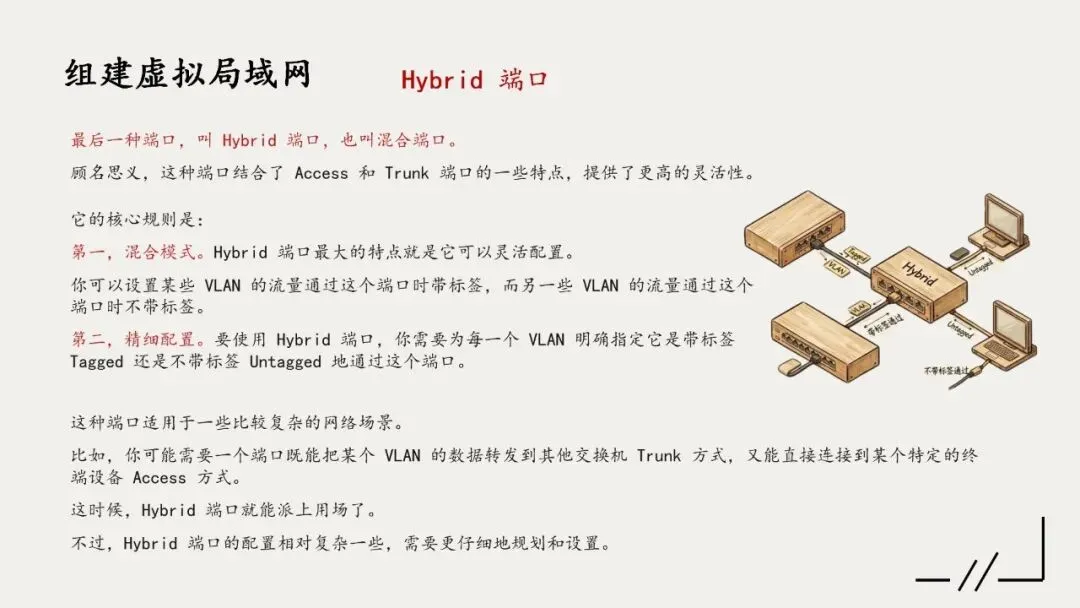

咱们直接切入正题,今天要探讨的是虚拟局域网,也就是VLAN。这玩意儿在咱们的网络世界里,那可是个既基础又关键的技术。咱们先来聊点接地气的。大家想想咱们学校的场景:教务处、财务处、学生处、网信中心,都在一栋楼里,都连着校园网,可能还是同一台交换机上。这时候问题来了:财务处那些学费、工资数据,那可是学校的命根子,能随便让教务处、学生处的电脑访问吗?肯定不行啊!再说了,万一教务处那边发个广播,会不会把财务处、学生处的电脑也搞懵了,导致整个网卡顿?这显然是个大问题。所以你看,部门之间需要隔离,数据要安全,网络还得稳定,这是不是咱们校园网、企业网最核心的需求之一?没错,就是它!那怎么解决呢?有人说,干脆给每个部门单独拉一套网线,买几台专用交换机得了。听起来好像能解决问题,但你想想,一栋楼四五个部门,那得拉多少线?买多少设备?成本蹭蹭往上涨,布线也乱成一锅粥。有没有更聪明的办法?当然有!这就是我们今天要重点讲的 VLAN 虚拟局域网技术。它厉害就厉害在,不用你额外花钱买线、买设备,就在同一台交换机上,通过逻辑划分的方式,把不同部门的电脑划分到不同的虚拟网段里。这样一来,同一个 VLAN 里的电脑可以自由聊天,但不同 VLAN 之间的电脑,默认情况下是完全看不到对方的,互相访问不了。这不就把咱们刚才说的部门隔离、数据安全、避免广播干扰的问题,给漂亮地解决了嘛!好,目标明确了,咱们今天的核心任务就是给学校的四个部门搭建虚拟局域网:教务处和财务处划到 VLAN1,学生处划到 VLAN2,网络信息中心划到 VLAN3,最终实现它们各自独立,互不干扰。为了达成这个目标,我们有几个关键点要掌握:第一,得彻底搞懂广播风暴是怎么回事,以及 VLAN 这个概念到底是什么;第二,虽然这次任务主要是有线网络,但了解一下无线设备怎么选型,还有交换机怎么级联、堆叠,这些知识面总归是好的;第三,也是最重要的,就是要学会怎么在交换机上配置 VLAN,能够独立完成部门网络的划分和调试;最后一点,也是非常非常重要的一点,就是要树立网络安全和数据安全的职业底线意识。这不仅仅是技术活,更是责任。在深入VLAN之前,咱们得先聊聊一个老朋友广播风暴。什么是广播?简单说,就是一个设备发了个消息,这个消息会传遍整个广播域,也就是同一个网段里的所有设备都能收到。就像咱们教室里,一个同学站起来说话,全班同学都能听见,这就是广播。那什么是广播风暴呢?顾名思义,就是广播太多太多了,多到什么程度呢?多到把整个网络的带宽都占满了,正常的数据传输根本没法进行,整个网络就瘫痪了。还是刚才教室的例子,如果每个同学都在不停地、毫无意义地重复说话,而且每个人说的话还要被其他人再重复一遍传给所有人,那整个教室会变成什么样?是不是瞬间就变成了一个嘈杂的菜市场,谁也听不清谁在说什么?网络里的广播风暴就是这样产生的,它会严重破坏网络的正常秩序。那这个讨厌的广播风暴是怎么来的呢?主要有这么几个原因,都是咱们实际组网中特别容易遇到的情况:第一,最常见的就是网络环路。你想想,如果咱们不小心把一根网线的两头都插到同一台交换机的不同端口上,是不是就形成了一个圈?一旦形成环路,广播帧就会在这个圈里不停地跑啊跑,复制啊复制,越积越多,很快就把所有带宽都占满了,网络立马就歇菜了。第二,网络病毒。比如以前很猖獗的蠕虫病毒、ARP病毒,中了这些病毒的电脑,可能会不停地向全网发送广播包,目的就是搞破坏或者传播自己,结果就是大量广播流量瞬间涌出,引发风暴。第三,网卡故障。有时候电脑的网卡坏了,也可能不停地往外发广播帧,虽然概率低点,但也得防着。第四,大型网络未做广播域隔离。在一个几百上千台电脑的大局域网里,如果所有设备都在同一个广播域里,那正常的ARP请求、DHCP请求本身就有很多广播了。稍微有点风吹草动,比如某个设备异常发送大量广播,就很容易触发风暴。所以,对于大型网络,不做广播域隔离是绝对不行的。知道了广播风暴的危害和成因,那我们该怎么预防呢?教材里给了三个核心措施,这可是咱们运维人员的必备技能,考试也爱考。第一,做好网络病毒预防。这是最基础的。杀毒软件必须装,实时防护必须开;电脑上不用的服务、端口赶紧关掉,减少被攻击的机会;U盘这种东西,最好专网专用,别到处乱插,防止病毒传播;系统补丁要及时打,堵住安全漏洞。这些都是老生常谈,但非常重要。第二,启用生成树协议STP。这个协议专门用来对付网络环路引起的广播风暴。它的作用就像一个智能交通警察,能在有环路的网络里,自动找到并逻辑上阻塞掉多余的路径,让数据只走一条路,从而消除环路。如果主路断了,它又能自动切换到备用路。注意,很多交换机默认是不开STP的,因为跑这个协议会占用点资源,但只要你的网络里有冗余连接,就必须手动开启它,这是防止环路的铁律。同时,别忘了画好网络拓扑图,管理好IP和MAC地址对应表,避免人为接错线造成环路。第三,也是咱们今天要重点讲的,划分VLAN。这个方法是从根源上解决广播风暴问题的有效手段。你想啊,一个有1000台电脑的大广播域,和10个各有100台电脑的小广播域,哪个更容易出问题?肯定是前者。VLAN的作用就是把一个大的广播域,切成好几个小的。这样一来,广播帧就只能在一个小圈子里跑,不会扩散到其他圈子。就算一个VLAN里出了风暴,也只影响这个VLAN里的设备,不会波及全局,大大降低了风暴发生的概率和影响范围。而且,不同VLAN之间默认隔离,也顺便提升了安全性。好了,铺垫了这么多,终于要进入今天的主角虚拟局域网VLAN了。咱们先来看它的官方定义:虚拟局域网,是一组逻辑上的设备和用户,这些设备和用户并不受物理位置的限制,可以根据功能、部门及应用等因素将它们组织起来,相互之间的通信就好像它们在同一个网段中一样。这句话听起来有点绕,但抓住几个关键词就明白了。第一个关键词:逻辑划分,不受物理位置限制。这是VLAN最牛的地方。传统的局域网,是按物理位置来的,比如同一个办公室的电脑连在一台交换机上,那就是一个局域网。而VLAN是逻辑上的,它不关心你的电脑在几楼、哪个办公室,只看你被划分到了哪个VLAN。比如,张老师在3楼,李老师在5楼,他们的电脑连在不同的交换机上,但只要我们都把他们划分到VLAN1,他们就能互相通信,就像在一个办公室一样。反过来,王老师就在张老师隔壁,电脑连在同一台交换机上,但如果把他划分到VLAN10,他就访问不了张老师的电脑,完美实现了按部门隔离。第二个关键词:与物理局域网有相同的属性。一个VLAN就是一个独立的广播域,一个独立的逻辑网段。同一个VLAN里的广播,只会在这个VLAN里转悠;不同VLAN之间的广播是完全隔离的。同一个VLAN里的设备可以直接通信,不同VLAN之间要通信,必须得经过路由器或者三层交换机。第三个关键词:提升网络管理效率。有了VLAN,管理员想调整用户的网络权限,不用再去动布线、换端口了,只需要在交换机上改几行配置,就能把用户划分到对应的部门VLAN里,添加、删除、移动用户都非常方便,效率大大提升。了解了VLAN是什么,那具体怎么划分呢?教材里提到了四种主要的组网方式,咱们挨个看看。第一种,也是目前最常用、咱们今天实验要用的,就是基于端口的VLAN。这个方法非常直观,就像咱们给教室里的座位贴标签一样。我们手动给交换机的每个端口指定一个VLAN ID。比如,我把1号、2号端口划到VLAN1,3号、4号端口划到VLAN2。那么,插在1号、2号口的电脑就自动属于VLAN1,插在3号、4号口的就属于VLAN2。优点是配置简单,一看就知道哪个端口对应哪个VLAN,新手也能快速上手。缺点是不够灵活,如果张老师的电脑从1号口换到了5号口,它就从VLAN1跳到了VLAN3,那得重新配置端口才行。所以,中小型网络用这个最普遍。第二种,基于MAC地址的VLAN。这个方法是根据电脑网卡的MAC地址来划分的。我们事先把每台电脑的MAC地址和它应该属于的VLAN ID绑定好。不管这台电脑插到哪个交换机的哪个端口,只要它的MAC地址不变,它就永远属于那个VLAN。优点是超级灵活,用户随便搬来搬去,只要电脑没坏,MAC地址没变,VLAN归属就不变。缺点是初始配置太麻烦了,有多少台电脑就要配多少条规则,维护起来也头疼。而且MAC地址理论上是可以伪造的,所以安全性也有点小瑕疵。适用于那种用户经常移动位置,比如笔记本电脑在校园里到处跑,但又希望它们始终属于某个固定部门VLAN的场景。接着看另外两种方式。第三种,基于网络层的 VLAN。这个是根据 IP 地址或者网络层协议类型来划分 VLAN。比如,我们可以规定 192.168.1.0/24 网段的 IP 都属于 VLAN1,192.168.2.0/24 网段的 IP 属于 VLAN2。这里要特别强调一下,这是根据 IP 地址划分 VLAN,不是路由转发,别搞混了。优点是比基于端口的更灵活,用户换端口只要 IP 不变,VLAN 归属不变;还可以按协议类型分,比如把 IPv4 和 IPv6 的设备分到不同 VLAN。缺点是,交换机要检查每个数据包的 IP 地址才能决定往哪个 VLAN 走,这个过程会消耗更多处理时间,转发速度比基于端口的要慢,对交换机性能要求更高。第四种,基于规则的 VLAN,也叫策略 VLAN。这是最灵活、最智能的一种方式。我们可以设置非常复杂的规则,比如,只有当一台设备的 MAC 地址是 A,IP 地址是 B,并且是从 C 端口接入时,才允许它加入 VLAN X。当设备接入时,交换机会自动检查这些规则,匹配上了就分配到对应的 VLAN。优点是灵活性最高,安全性也最好,能有效防止非法设备接入。缺点是配置极其复杂,对管理员技术水平要求很高,一般需要比较高端的交换机支持,通常用在对安全性要求极高的大型网络里。讲完了怎么划分,咱们再来看看 VLAN 的三大核心特性,这些是理解 VLAN 工作原理的基础。第一,VLAN 是二层技术。它工作在 OSI 模型的数据链路层,也就是第二层。这意味着 VLAN 的划分和管理,主要是在交换机上完成的,跟三层的路由转发是两码事。第二,逻辑划分,不受物理位置限制。这个咱们前面反复强调过了,VLAN 的边界是逻辑上的,不是物理上的。它打破了传统局域网按地理位置划分的限制,让网络管理更加灵活。第三,也是最重要的,广播域隔离。这是 VLAN 实现网络隔离的核心。在同一个 VLAN 内,无论是单播、广播还是多播帧,都会被交换机转发和扩散。但是,一旦涉及到跨 VLAN 的通信,或者广播帧试图跨越 VLAN 边界,交换机就会拒绝转发。也就是说,广播帧不会跨 VLAN 跑,不同 VLAN 之间的二层帧,默认情况下是完全隔离的。这就是为什么 VLAN 能有效控制广播风暴,也能保障不同部门数据安全的根本原因。了解了特性,那我们为什么要用 VLAN 呢?它的三大核心优点,可以说是咱们用 VLAN 的根本驱动力,也是考试常考的简答题。第一,广播控制,解决广播风暴问题。这是 VLAN 最直接的好处。通过把一个大的广播域切成多个小的,每个 VLAN 就是一个小广播域。广播帧只在自己的小圈子里跑,大大减少了整个网络的广播流量。这样一来,发生广播风暴的概率就降低了,就算真在一个 VLAN 里发生了风暴,也只会影响这个 VLAN 里的设备,不会导致整个网络瘫痪,网络稳定性自然就上去了。第二,提升网络安全性。这也是咱们校园网、企业网用 VLAN 的最主要目的。因为不同 VLAN 之间默认是完全隔离的,没有授权,一个 VLAN 里的用户根本访问不到另一个 VLAN 里的设备和数据。比如,咱们可以把财务处、教务处、学生处划分到不同的 VLAN,学生处的电脑就访问不到财务处的敏感数据,教务处的电脑也碰不到网信中心的核心设备。这从根源上保障了数据安全,实现了权限的精细化管理。第三,提升网络管理灵活性。有了 VLAN,网络管理变得非常方便。以前想调整一个用户的部门归属,得重新拉线、换端口,麻烦得很。现在呢?只需要在交换机上改几行配置,把这个用户的端口从原来的 VLAN 切换到新的 VLAN,几秒钟搞定,完全不用动任何物理线路。而且,我们可以按功能、按部门、甚至按应用来划分 VLAN,比如把所有打印机划到一个 VLAN,所有服务器划到另一个 VLAN,管理起来清晰明了,还能轻松实现流量均衡。要真正玩转 VLAN,光知道概念和优点还不够,还得掌握一些关键技术。其中最重要的,就是理解交换机的三种端口类型:Access、Trunk 和 Hybrid。在配置 VLAN 的时候,如果端口类型搞错了,那 VLAN 就肯定不通,很多同学都栽在这上面。在深入这三种端口之前,咱们先得明白一个概念,叫做 VLAN Tag,也就是标签。你可以把它想象成一个贴在数据帧上的小纸条,上面写着这个数据帧属于哪个 VLAN。交换机看到这个标签,就知道该怎么处理这个数据帧了。搞清楚了 VLAN Tag,咱们再来看这三种端口。第一种端口,叫 Access 端口,也叫接入端口。这种端口是我们最常用的,也是今天实验里肯定会用到的。它的核心作用就是连接咱们的电脑、打印机这些终端设备。它的核心规则有三条:第一,一对一原则。一个 Access 端口,只能属于一个 VLAN,它只能处理这个 VLAN 的数据帧。第二,入站打标签。当一台电脑通过 Access 端口发送数据给交换机时,交换机会给这个数据帧打上一个标签,这个标签的内容就是这个 Access 端口所属的 VLAN ID。第三,出站剥标签。当交换机要通过 Access 端口把这个数据帧发回给电脑时,它会先把刚才打上的 VLAN 标签给剥掉,然后再发给电脑。这样做的好处是什么呢?就是咱们的电脑收到的数据帧是普通的以太网帧,根本感知不到 VLAN 的存在,使用起来就跟以前在一个普通局域网里完全一样,不需要做任何特殊配置。简单来说,Access 端口就是连接终端设备的普通口,负责给进出的数据帧打上或去掉 VLAN 的身份标识。第二种端口,叫 Trunk 端口,也叫干道端口或者中继端口。这种端口的作用就完全不同了,它是用来连接交换机和交换机,或者交换机和路由器的。它的核心使命是让同一个 VLAN 的数据帧,能够跨越多台交换机进行通信。你想想,如果咱们有两台交换机,每台上面都有 VLAN1、VLAN2、VLAN3 的设备,如果想让两台交换机上的 VLAN1 设备能互相通信,难道要给每个 VLAN 都拉一根网线吗?那不得累死?Trunk 端口就能解决这个问题。它的核心规则是:第一,支持多 VLAN。一个 Trunk 端口可以同时承载多个 VLAN 的流量。第二,带标签传输。在 Trunk 链路上传输的所有数据帧,都必须带有 VLAN Tag,这个标签清楚地标明了这个数据帧属于哪个 VLAN。第三,允许列表。通常我们需要配置一个允许列表,告诉交换机,哪些 VLAN 的数据可以通过这个 Trunk 端口。这样,即使两台交换机通过一根 Trunk 线连接,只要它们都配置了相同的允许列表,同一个 VLAN 的设备就能互相通信了,而不同 VLAN 的数据就不会混在一起。Trunk 端口就像是连接不同 VLAN 区域的高速公路,数据在上面跑的时候都带着自己的身份证标签。最后一种端口,叫 Hybrid 端口,也叫混合端口。顾名思义,这种端口结合了 Access 和 Trunk 端口的一些特点,提供了更高的灵活性。它的核心规则是:第一,混合模式。Hybrid 端口最大的特点就是它可以灵活配置。你可以设置某些 VLAN 的流量通过这个端口时带标签,而另一些 VLAN 的流量通过这个端口时不带标签。第二,精细配置。要使用 Hybrid 端口,你需要为每一个 VLAN 明确指定它是带标签 Tagged 还是不带标签 Untagged 地通过这个端口。这种端口适用于一些比较复杂的网络场景。比如,你可能需要一个端口既能把某个 VLAN 的数据转发到其他交换机 Trunk 方式,又能直接连接到某个特定的终端设备 Access 方式。这时候,Hybrid 端口就能派上用场了。不过,Hybrid 端口的配置相对复杂一些,需要更仔细地规划和设置。今天我们把 VLAN 的核心概念、广播风暴的预防、以及 VLAN 的基本原理和端口类型都过了一遍。记住,VLAN 的核心价值在于逻辑隔离和广播域控制,而理解 Access、Trunk、Hybrid 这三种端口如何处理 VLAN 标签是配置 VLAN 的关键。接下来,我们就需要把这些理论知识应用到实际操作中,学习具体的配置命令和动手实验了。