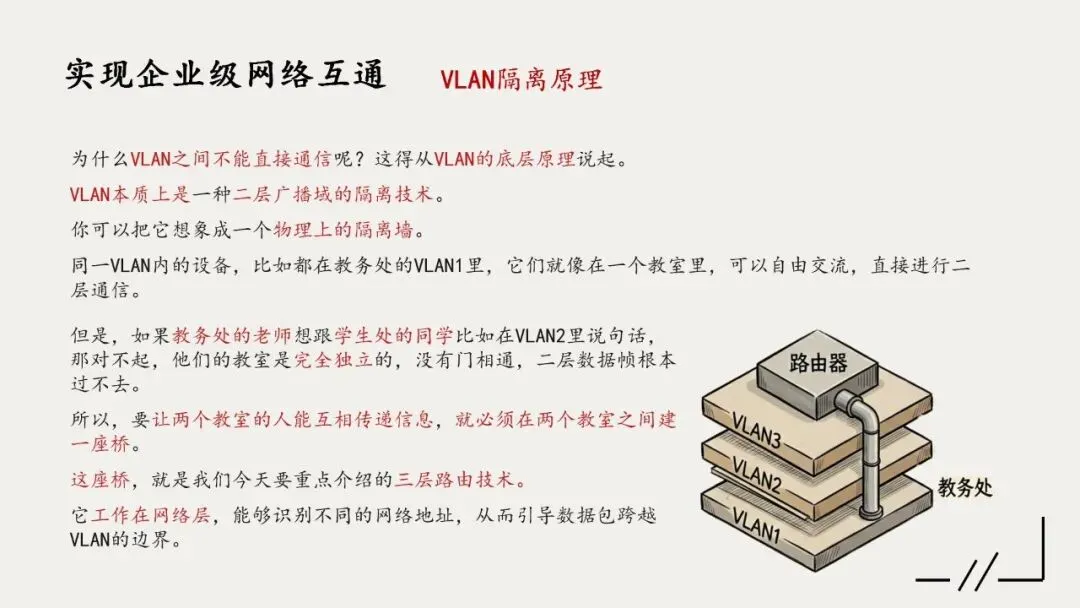

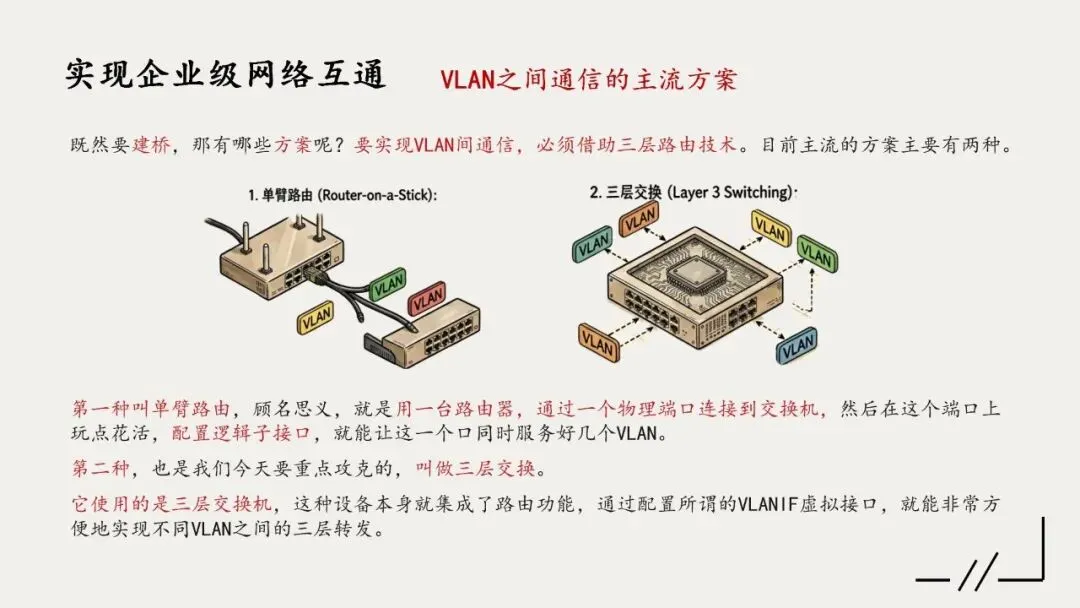

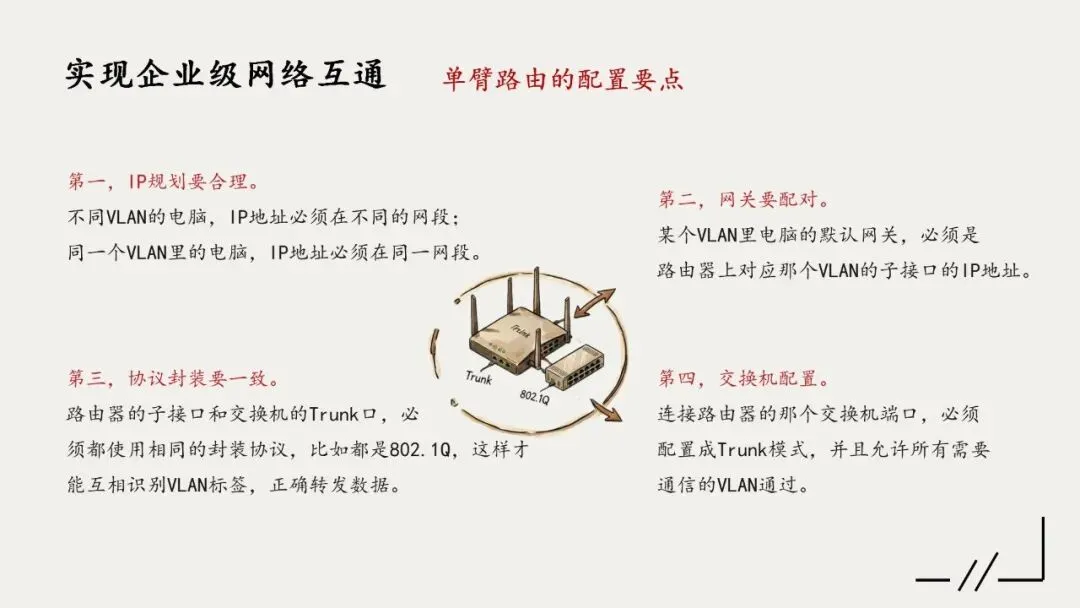

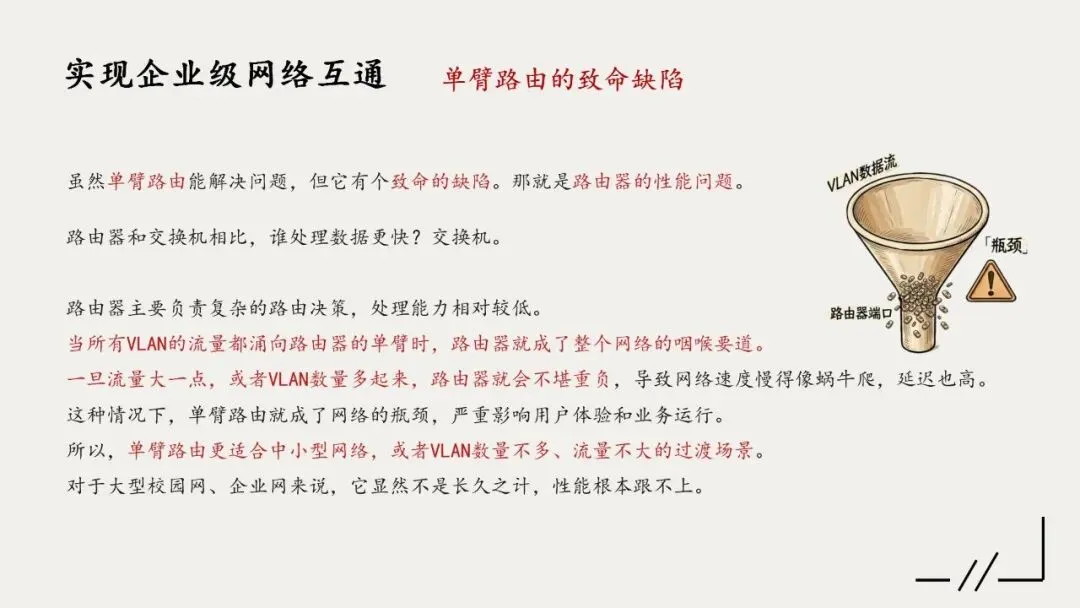

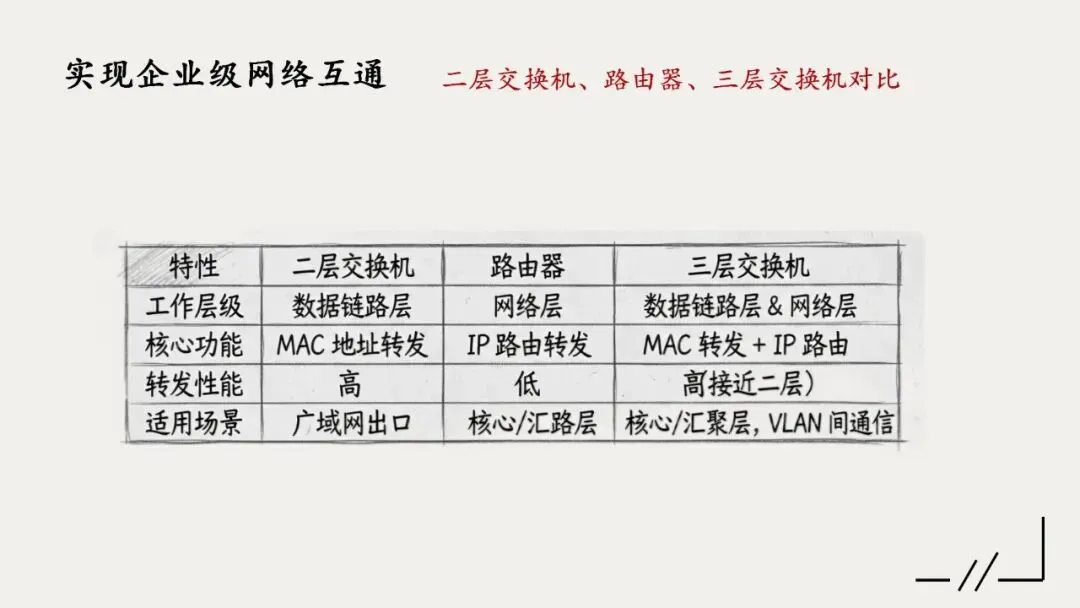

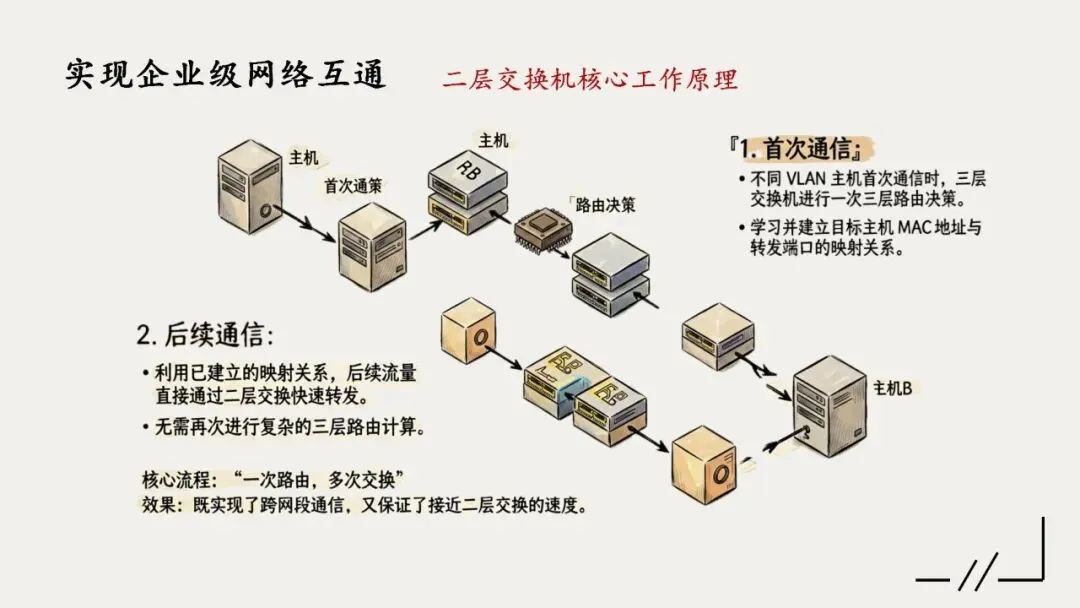

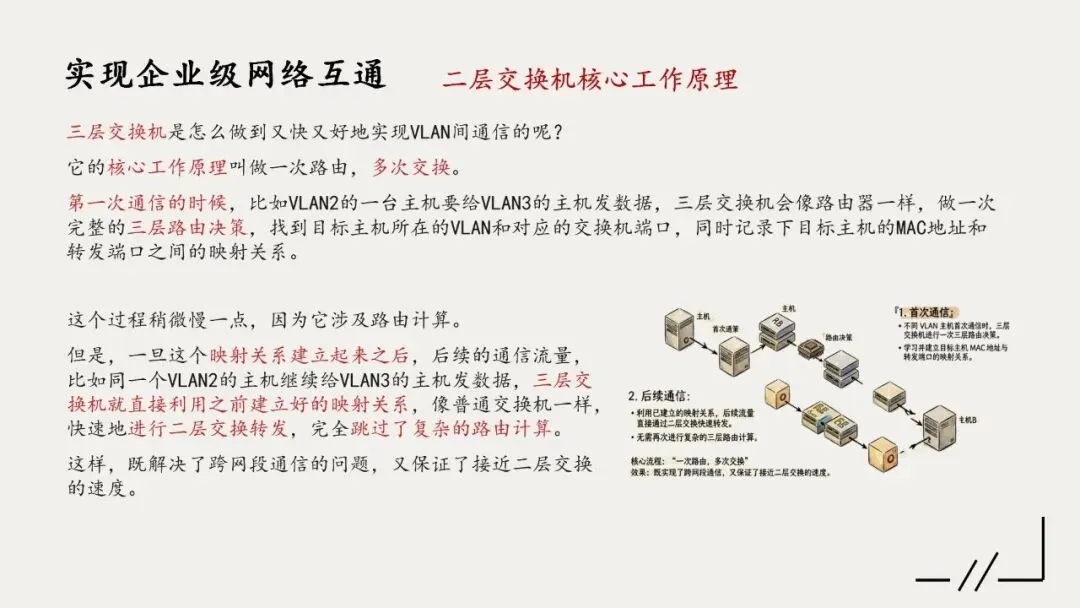

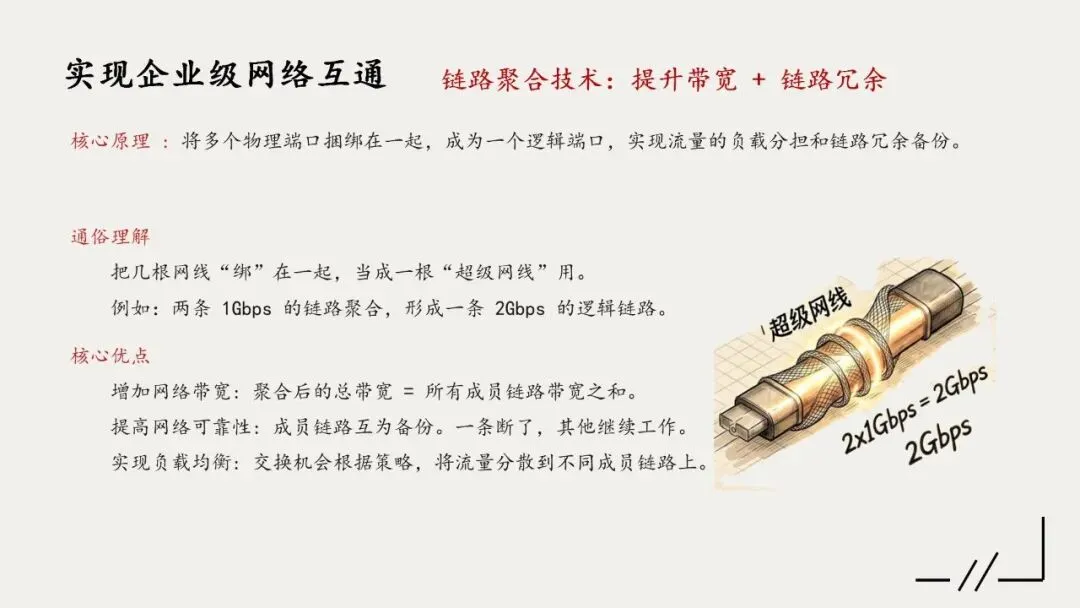

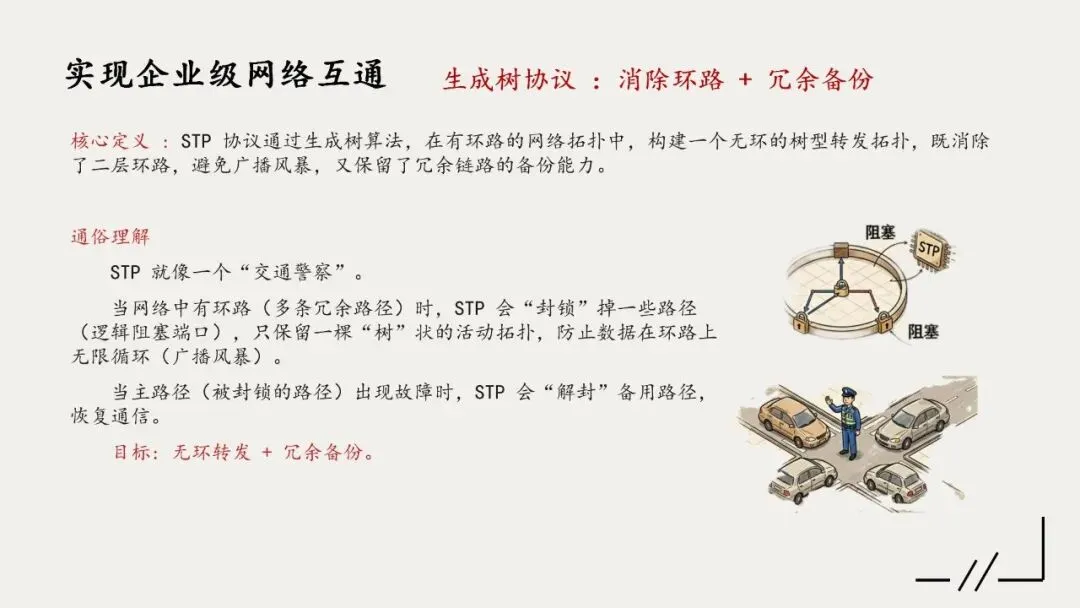

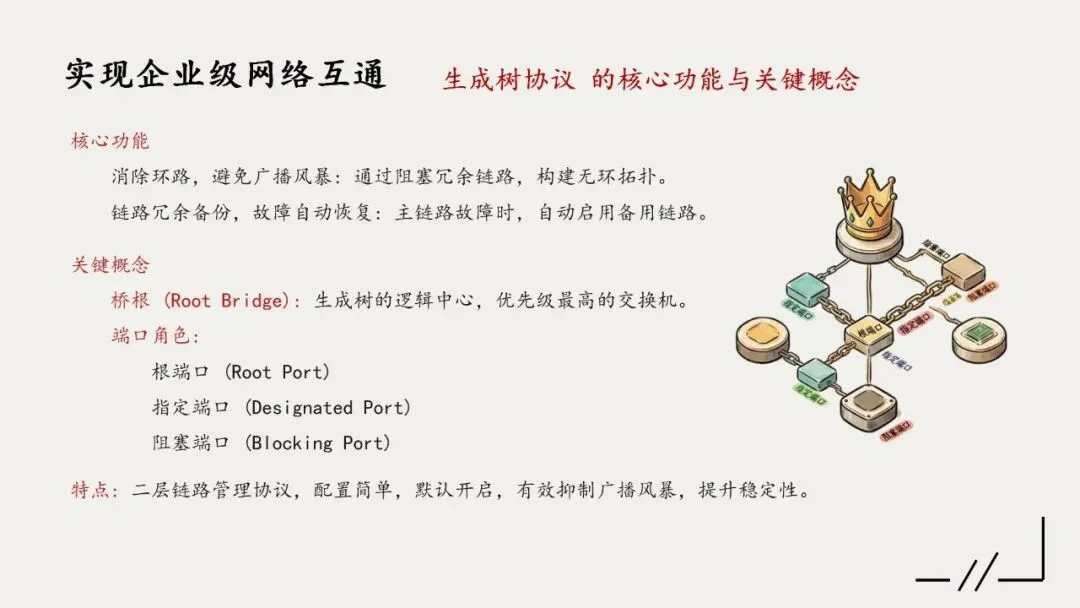

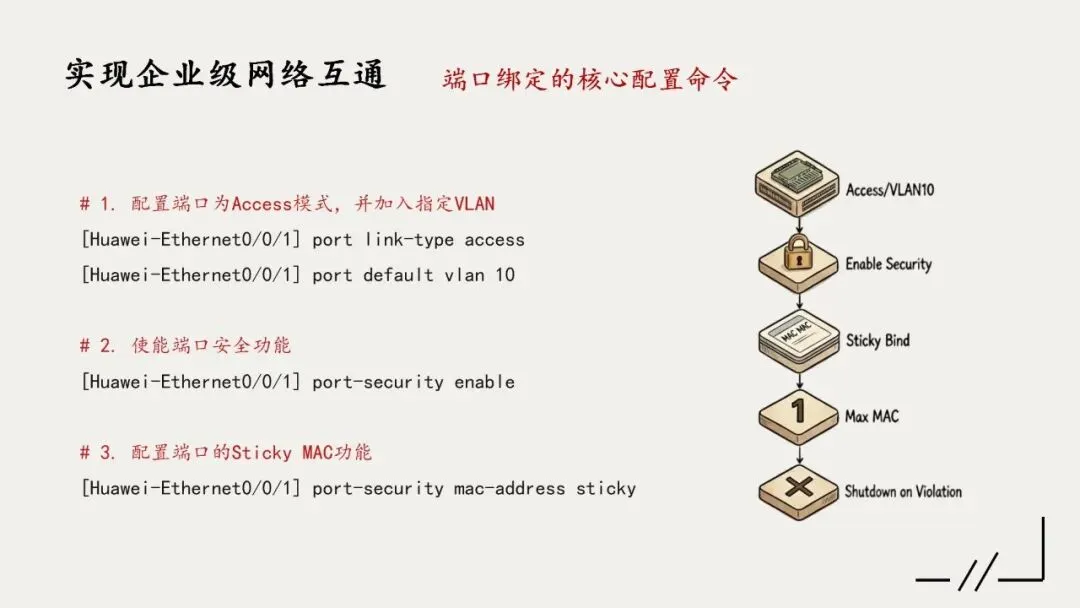

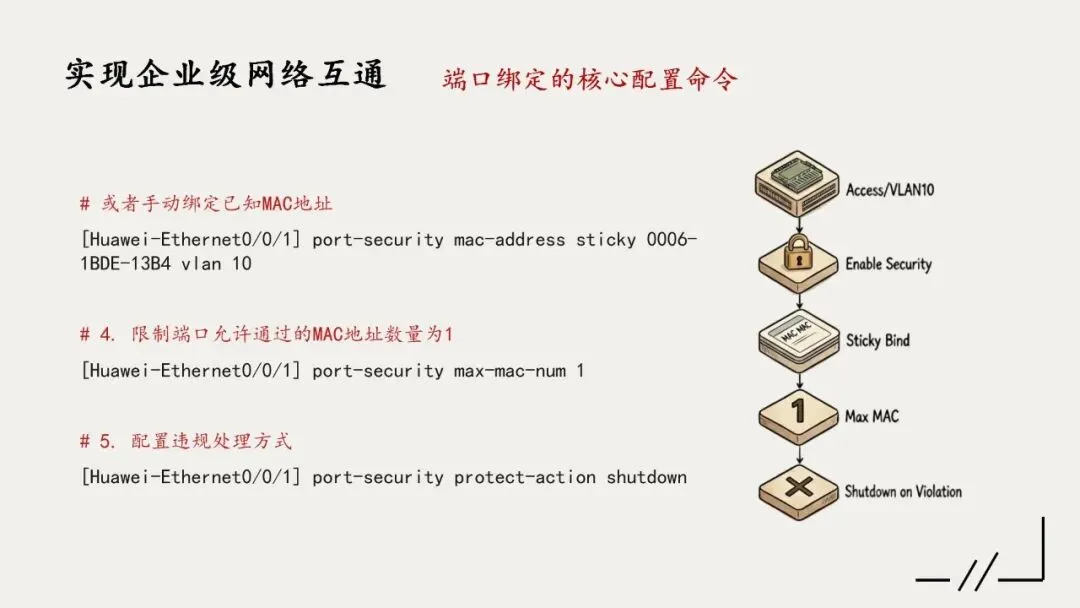

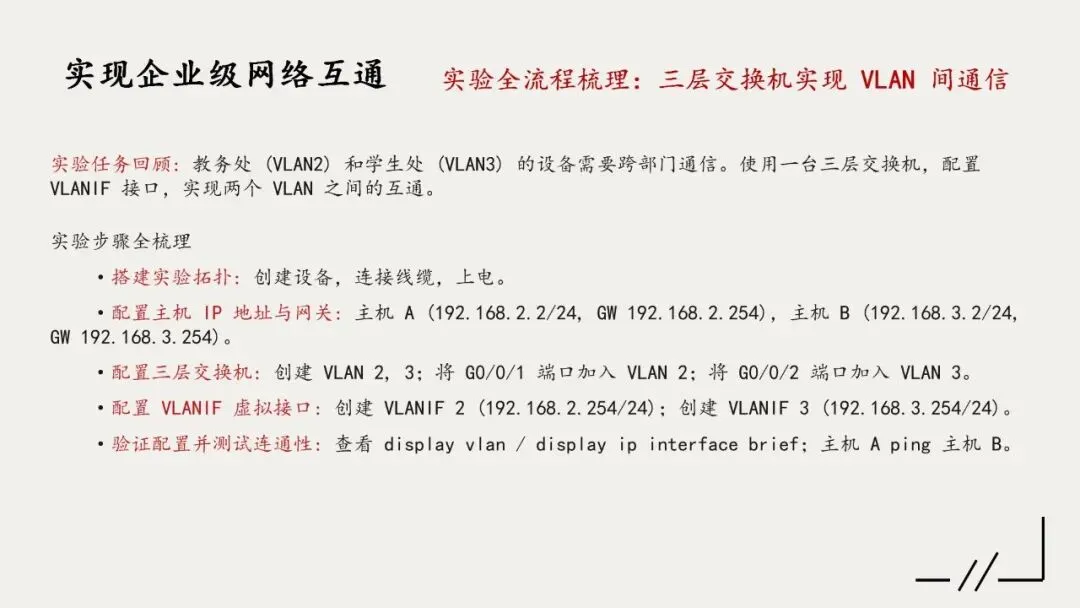

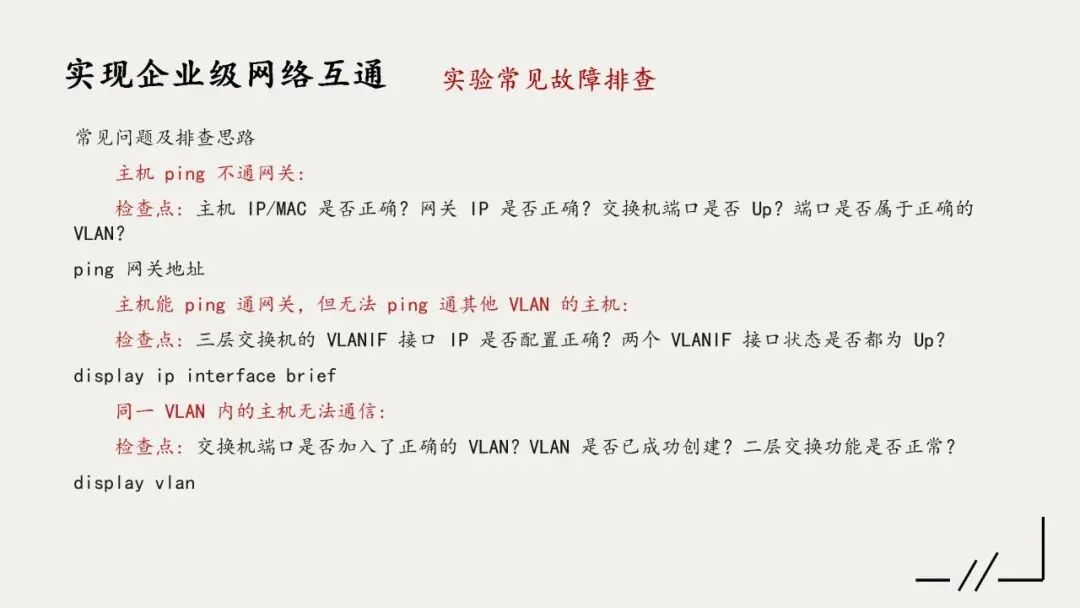

咱们直接来看,上节课咱们把校园网的各个部门像教务处、学生处、财务中心都划分了VLAN,实现了隔离。这挺好,安全是安全了,广播风暴也少了。但问题来了,教务处要给网络信息中心同步成绩,财务处要发通知给学生处,这些跨部门的工作,电脑之间默认是不能互相访问的,因为它们在不同的VLAN里。这就尴尬了,怎么让原本隔离的VLAN实现互通呢?这就是今天我们要解决的核心问题。好,我们先回顾一下背景。上节课我们成功地给学校的四个部门划分了VLAN,实现了部门间的网络隔离。这就像给每个部门都配了一间独立的办公室,好处是互不干扰,安全。但是,新的问题又来了:教务处需要把学生成绩同步到网络信息中心的服务器,财务处需要给学生处下发经费通知,学生处需要从教务处获取学籍数据。这些跨部门的业务,都需要不同VLAN里的设备能够正常通信。这就引出了我们的核心矛盾:VLAN默认是隔离的,二层网络里,不同VLAN的设备就像隔着墙,听不见对方说话。那怎么办呢?总不能因为怕隔壁老王偷听,就不让自家孩子跟隔壁玩了吧?显然不行。所以,我们需要引入一种技术,来打通这堵墙,让信息能够安全、高效地流动起来。这个桥梁,就是我们接下来要讲的三层路由技术。为什么VLAN之间不能直接通信呢?这得从VLAN的底层原理说起。我们反复强调,VLAN本质上是一种二层广播域的隔离技术。你可以把它想象成一个物理上的隔离墙。同一VLAN内的设备,比如都在教务处的VLAN1里,它们就像在一个教室里,可以自由交流,直接进行二层通信。但是,如果教务处的老师想跟学生处的同学比如在VLAN2里说句话,那对不起,他们的教室是完全独立的,没有门相通,二层数据帧根本过不去。所以,要让两个教室的人能互相传递信息,就必须在两个教室之间建一座桥。这座桥,就是我们今天要重点介绍的三层路由技术。它工作在网络层,能够识别不同的网络地址,从而引导数据包跨越VLAN的边界。好了,既然要建桥,那有哪些方案呢?教材81页明确告诉我们,要实现VLAN间通信,必须借助三层路由技术。目前主流的方案主要有两种。第一种叫单臂路由,顾名思义,就是用一台路由器,通过一个物理端口连接到交换机,然后在这个端口上玩点花活,配置逻辑子接口,就能让这一个口同时服务好几个VLAN。第二种,也是我们今天要重点攻克的,叫做三层交换。它使用的是三层交换机,这种设备本身就集成了路由功能,通过配置所谓的VLANIF虚拟接口,就能非常方便地实现不同VLAN之间的三层转发。可以说,三层交换是现在企业网、校园网的主流方案。接下来,我们就先从单臂路由讲起,搞懂它的原理、配置和优缺点,然后再重点讲解三层交换技术,完成本节课的核心学习目标。我们来看单臂路由。教材八十一页给出了它的定义,听起来有点绕口。简单来说,就是在路由器的一个物理端口上,我们不去接一个VLAN,而是去接多个逻辑上的子接口。每个子接口都对应一个VLAN,我们给它分配一个IP地址,还要用到八零二点一Q协议来打标签,最后把这个端口连到交换机的Trunk口上。这样,路由器就通过这一个物理口,同时扮演了多个VLAN的网关角色,实现了不同VLAN之间的通信。形象点说,就像路由器伸出一只手臂,通过一些魔法配置,这只手竟然能同时跟好几个部门握手,处理它们的通信请求,所以叫单臂路由。单臂路由具体怎么连接呢?教材里提到了两种方式,大家一定要分清楚。第一种方式比较朴素,就是路由器的每个物理端口,直接连一个VLAN的交换机端口,作为这个VLAN的网关。这种方式配置确实简单,不用考虑什么802.1Q封装,但缺点也很明显:路由器的端口是有限的,你每增加一个VLAN,就得占用一个端口,成本蹭蹭往上涨,扩展性极差。第二种方式,就是我们通常说的标准单臂路由。路由器只用一个物理端口,通过Trunk口连到交换机,然后在这个端口上创建多个逻辑子接口,每个子接口对应一个VLAN,打上802.1Q标签,配置IP地址。这种方式的优点是显而易见的:省端口,扩展性强,成本低。但是,它的缺点也很致命:所有VLAN的流量都要经过这一个物理端口,路由器的处理能力可能跟不上,容易成为网络瓶颈。配置单臂路由,有几个关键点必须牢记,教材八十一页总结得很好。第一,IP规划要合理。不同VLAN的电脑,IP地址必须在不同的网段;同一个VLAN里的电脑,IP地址必须在同一网段。这是基本常识。第二,网关要配对。某个VLAN里电脑的默认网关,必须是路由器上对应那个VLAN的子接口的IP地址。第三,协议封装要一致。路由器的子接口和交换机的Trunk口,必须都使用相同的封装协议,比如都是八零二点一Q,这样才能互相识别VLAN标签,正确转发数据。第四,交换机这边也不能闲着。连接路由器的那个交换机端口,必须配置成Trunk模式,并且允许所有需要通信的VLAN通过。这四个要点,缺一不可,否则单臂路由就跑不起来。虽然单臂路由能解决问题,但它有个致命的缺陷,教材八十二页也指出来了。那就是路由器的性能问题。大家想想,路由器和交换机相比,谁处理数据更快?肯定是交换机。路由器主要负责复杂的路由决策,处理能力相对较低。当所有VLAN的流量都涌向路由器的单臂时,路由器就成了整个网络的咽喉要道。一旦流量大一点,或者VLAN数量多起来,路由器就会不堪重负,导致网络速度慢得像蜗牛爬,延迟也高。这种情况下,单臂路由就成了网络的瓶颈,严重影响用户体验和业务运行。所以,单臂路由更适合中小型网络,或者VLAN数量不多、流量不大的过渡场景。对于大型校园网、企业网来说,它显然不是长久之计,性能根本跟不上。既然单臂路由有这么大的性能瓶颈,那有没有更好的方案呢?当然有!这就是我们接下来要重点介绍的三层交换技术。教材八十三页给出了三层交换机的定义:它本质上就是一台带了路由功能的二层交换机。你可以把它理解为一个身兼两职的高手:既能像普通交换机一样,在二层飞快地转发数据帧,又能像路由器一样,在三层进行IP地址的路由选择。它完美地结合了二层交换的线速转发能力和三层路由器的路由功能,可以说是解决VLAN间通信的最佳方案。它的核心优势有三点:第一,性能超高,几乎没有瓶颈,因为它用的是ASIC硬件芯片来加速路由转发,速度能达到每秒千万个包,比传统路由器快几十倍。第二,性价比高,扩展性强。一台三层交换机就能搞定所有VLAN间的通信,不用再额外买路由器,而且端口多,扩展VLAN很方便。第三,配置相对简单,维护也方便。通过配置VLANIF虚拟接口来设置网关,比路由器的子接口配置要简洁得多。为了让大家更直观地理解三层交换机的优势,我们来看这张对比表。左边是二层交换机,它只在数据链路层工作,根据MAC地址转发,速度非常快,是接入层终端连接的主力。右边是路由器,它在网络层工作,根据IP地址做路由决策,性能相对较低,延迟较高,主要用于连接不同的网络,比如公司总部和分支机构之间,或者连接互联网。中间这位就是三层交换机,它横跨了数据链路层和网络层,既会玩MAC地址转发,也会玩IP路由。最关键的是,它的转发性能非常高,因为它用了硬件加速,延迟极低。所以你看,它的适用场景就在核心层、汇聚层以及我们今天讨论的重点——VLAN间通信。简单说,二层交换机负责内部高速转发,路由器负责跨网段路由,而三层交换机则是在核心位置,既要保证内部高速,又要搞定跨网段通信,是现代网络架构中的中流砥柱。三层交换机是怎么做到又快又好地实现VLAN间通信的呢?它的核心工作原理叫做一次路由,多次交换。听起来有点玄乎,其实很简单。第一次通信的时候,比如VLAN2的一台主机要给VLAN3的主机发数据,三层交换机会像路由器一样,做一次完整的三层路由决策,找到目标主机所在的VLAN和对应的交换机端口,同时记录下目标主机的MAC地址和转发端口之间的映射关系。这个过程稍微慢一点,因为它涉及路由计算。但是,一旦这个映射关系建立起来之后,后续的通信流量,比如同一个VLAN2的主机继续给VLAN3的主机发数据,三层交换机就直接利用之前建立好的映射关系,像普通交换机一样,快速地进行二层交换转发,完全跳过了复杂的路由计算。这样,既解决了跨网段通信的问题,又保证了接近二层交换的速度。是不是很巧妙?理论讲完了,我们来看实际操作。如何用三层交换机配置VLAN间通信呢?以华为设备为例,主要分两步走。第一步,创建VLAN并把端口划分到对应的VLAN里。这一步跟我们之前学的二层交换机配置完全一样。比如,我们要创建VLAN 2和VLAN 3,可以用 vlan batch 2 3 这条命令一次性搞定。然后,把连接主机A的G0斜杠0斜杠1端口划分到VLAN 2,把连接主机B的G0斜杠0斜杠2端口划分到VLAN 3。注意,这里的端口模式通常是Access模式,port link type access,然后用 port default vlan 命令指定端口所属的VLAN。这部分操作大家应该很熟悉了。第二步,也是最关键的一步,就是配置 VLANIF 虚拟接口。这个 VLANIF 接口是三层交换机特有的,它代表了一个 VLAN 的三层逻辑接口。我们需要为每个需要与其他 VLAN 通信的 VLAN 创建一个 VLANIF 接口。比如,我们要让 VLAN 2 和 VLAN 3 能互相通信,就需要分别创建 interface vlanif 2 和 interface vlanif 3。进入 VLANIF 接口视图后,用 ip address 命令配置一个 IP 地址,这个地址就是该 VLAN 内所有主机的默认网关。比如,我们给 VLAN 2 的 VLANIF 接口配置 192.168.2.254 斜杠 24,那么 VLAN 2 里的主机 A 的网关就是这个地址。同理,给 VLAN 3 的 VLANIF 接口配置 192.168.3.254 斜杠 24,作为 VLAN 3 里主机 B 的网关。配置完这两个 VLANIF 接口后,基本上就大功告成了。这里再强调几个关键配置点。第一,interface vlanif vlan-id 这条命令,创建的 VLANIF 接口的编号 vlan-id 必须跟你之前用 vlan batch 创建的 VLAN 编号完全一致,不能搞错。第二,ip address 地址 掩码 这条命令,配置的 IP 地址有两个关键要求:一是这个地址必须和对应 VLAN 里所有主机的 IP 地址在同一网段,比如 VLAN 2 的主机 IP 是 192.168.2.x,那 VLANIF 2 的 IP 就得是 192.168.2.x;二是这个 IP 地址就是该 VLAN 里所有主机的默认网关。第三,也是非常重要的一个点,当你配置完 VLANIF 接口的 IP 地址后,三层交换机会自动为你生成指向这些 VLANIF 接口的直连路由。这意味着,只要你的主机配置了正确的网关,不同 VLAN 的主机就能通过这些 VLANIF 接口实现跨网段通信,通常不需要你再去手动配置复杂的动态或静态路由协议。这一点大大简化了配置。讲完了 VLAN 间通信,我们再来看看网络冗余设计。网络这东西,天天开着用,总会有出故障的时候,对吧?可能是某个交换机坏了,也可能是某根网线断了。一旦发生故障,整个网络就可能瘫痪,这对企业来说损失可太大了。所以,我们需要给网络设计冗余备份,确保关键设备和链路都有备用的,万一主的出了问题,备用的能顶上,保证网络不中断。这就好比我们出门带两把钥匙,一把丢了,另一把还能开门。网络冗余就是网络的备用钥匙,关键时刻能救命。网络冗余具体是怎么实现的呢?主要有两大核心技术。第一个是链路聚合。顾名思义,就是把多条物理链路捆绑在一起,形成一个逻辑上的超级链路。这样做有两个好处:一是带宽叠加,比如两条百兆链路聚合,总带宽就变成二百兆了;二是冗余备份,其中一条链路坏了,其他链路还能继续工作,保证通信不中断。第二个核心技术是生成树协议,英文缩写是STP。这个协议的作用更微妙一些,它是在网络中存在冗余链路的情况下,防止出现环路的。你想啊,如果网络里有多条路都能到达同一个地方,数据包可能会在这些路上绕圈圈,造成广播风暴。STP就像一个聪明的交通警察,它会自动选择一些链路作为主路,把其他的链路暂时逻辑上关闭掉,消除环路。但同时,它又保留了这些被关闭链路的备份能力,一旦主路坏了,它会立刻把备份链路打开,恢复通信。接下来,我们就分别详细了解一下这两种技术。先来看链路聚合。它的核心原理就是把多条物理端口捆绑成一个逻辑端口。你可以想象成,本来你有一根网线,速度是千兆,现在你有两根千兆网线,你把它们绑在一起,告诉交换机,这两根线现在是一体的了。这样一来,这两根线的总带宽就叠加起来了,变成了两Gbps。而且,更重要的是,实现了冗余备份。如果其中一根网线断了,或者连接的设备坏了,另一根网线还能继续工作,保证数据传输不中断。这就像高速公路,本来只有一条车道,现在开辟了两条车道,不仅车流量更大了,而且一条路堵了,另一条路还能走。链路聚合到底好在哪里呢?主要有三大核心优点。第一,增加网络带宽。这是最直接的好处。比如你有四条百兆链路,通过聚合,总带宽就能达到400兆甚至更高,轻松解决单链路带宽不足的问题。第二,提高网络可靠性。聚合链路中的每一条成员链路都是对方的备份。只要有一条链路是好的,数据就能传过去。哪怕其中一条链路断了,流量也会自动切换到其他链路上,保证网络通信不中断,实现了无中断的冗余备份。第三,实现负载均衡。交换机会根据一定的策略,比如源MAC地址、目的MAC地址、IP地址等,把流量分散到不同的成员链路上,避免某一条链路负载过高而拥塞,让所有链路的带宽资源得到充分利用。这就像快递分拣,把包裹均匀地分到不同的传送带上,效率更高。链路聚合主要用在哪些地方呢?它主要应用于企业网、校园网的核心层和汇聚层之间。比如,核心交换机和汇聚交换机之间,通常会用多条高速链路比如千兆或万兆进行连接,然后把这些链路聚合起来。这样做的目的有两个:一是大幅提升主干链路的总带宽,满足核心区域巨大的数据交换需求;二是实现主干链路的高可用性,万一某条链路或者某个设备出了故障,网络依然能够正常运行,不会因为单点故障而导致大面积瘫痪。可以说,链路聚合是构建高性能、高可靠网络主干的重要手段。我们来看生成树协议,英文缩写STP。这个协议的作用稍微复杂一点,但它非常重要。它的核心定义是:STP协议通过一种叫做生成树算法的东西,在一个本来可能存在环路的网络拓扑中,比如你为了备份故意画了两条路,它会自动计算出一个没有环路的树状转发结构。这样一来,它就消除了二层环路,避免了数据帧在环路里无限循环转发,从而从根本上避免了广播风暴。但是,它并没有完全牺牲冗余备份能力。它只是逻辑上阻塞掉了一些链路,而不是物理上断开。当主链路出现故障时,STP会自动检测到,并且把之前被阻塞的备用链路重新激活,让数据流通过这条新路继续传输,从而实现了链路的冗余备份和故障自动恢复。你可以把STP想象成一个非常智能的交通警察,它既要保证交通畅通不堵车,又要保证一旦主干道坏了,有备用道路可以通行。STP的核心功能就两条,非常清晰。第一,消除环路,避免广播风暴。这是它的首要任务。通过前面说的生成树算法,它会逻辑上阻塞掉一些端口,确保网络中不存在环路,这样数据包就不会在环路里打转转,也就不会引发可怕的广播风暴。第二,链路冗余备份,故障自动恢复。这是它的第二个重要功能。虽然它平时会阻塞一些链路,但这些链路是作为备份存在的。一旦某条主链路因为故障比如网线断了、设备坏了而失效,STP会迅速检测到这个变化,并且自动把之前被阻塞的备用链路打开,让数据流重新通过这条链路传输,从而保证了网络的高可用性,即使在网络发生故障时也能快速恢复通信。要理解STP,还需要了解几个关键概念。首先是桥根,英文是Root Bridge。在一个STP域里,会选举出一个优先级最高的交换机作为桥根,它是整个生成树的逻辑中心,所有的数据转发都以它为中心。然后是端口角色。根据STP的计算结果,每个端口会被赋予不同的角色:根端口,位于非根桥上,是离根桥最近的那个端口;指定端口,位于某条链路上,是离根桥最近的那个端口,负责转发数据到下游;阻塞端口,就是那些被STP逻辑上关闭掉的端口,它们不参与数据转发,起到备份作用。STP有几个主要特点:它是工作在二层的链路管理协议;配置非常简单,很多交换机默认就是开启STP的,不需要你手动干预太多;它能有效地抑制广播风暴,大大提高网络的稳定性和可靠性。最后,我们再来看一个提升网络安全的技术——端口绑定。这个技术主要是针对二层接口的安全防护。它的核心思想是限制某个交换机端口允许通过的设备的MAC地址和IP地址。你可以把它想象成给交换机的每个端口都加了一把锁,只有事先登记在册的合法设备,比如某位老师的办公电脑,它的MAC地址和IP地址,才能通过这个端口接入网络。如果有人想用自己的笔记本电脑或者手机插到这个端口上,即使网线插进去了,也无法获得IP地址或者被限制访问网络。这样就能有效地防止非法设备接入网络,防范一些常见的攻击手段,比如ARP欺骗、DHCP攻击、MAC洪水攻击等等,从而增强整个网络的安全性。特别是在学校机房、企业办公区这种场景下,端口绑定是非常常用的安全措施。在华为交换机上配置端口绑定,主要用到这几条命令。首先,还是要把端口配置成Access模式,并且划分到指定的VLAN里,比如 port link type access 和 port default vlan 10。然后,关键一步,启用端口安全功能,port security enable。接着,配置 Sticky MAC 功能,port security mac address sticky,这个功能可以让交换机自动学习并绑定第一个接入该端口的设备的MAC地址。如果你想手动指定绑定哪个MAC地址,可以用 port security mac address sticky mac地址 vlan vlan号 这条命令。为了确保只有绑定的设备才能接入,还要限制端口允许通过的MAC地址数量为1,port security max mac num 1。最后,配置违规处理方式,比如一旦有非法设备接入,就直接关闭这个端口,port security protect action shutdown。这样一套组合拳下来,这个端口就被牢牢锁定了。端口绑定技术主要用在哪些场景呢?它特别适合学校、企业的固定办公环境。比如,老师有自己的固定办公电脑,财务处有专门的服务器或者电脑。通过端口绑定,我们可以把这个老师的电脑的MAC地址和IP地址绑定到他办公室的交换机端口上。这样一来,其他人即使把他们的设备插到这个端口上,也无法正常使用网络,既防止了蹭网,也防止了非法设备接入带来的安全风险,比如盗用IP地址、发起网络攻击等等,从而更好地保障了内部数据的安全。理论部分我们已经讲完了,现在我们来梳理一下本节课的核心实验:如何使用三层交换机来实现不同 VLAN 之间的通信。还记得我们的任务背景吗?在校园网里,教务处 VLAN2 和学生处 VLAN3 的设备需要互相通信,比如同步成绩、下发通知。我们要用一台三层交换机,通过配置 VLANIF 接口,让它们能够互通,同时还要保持 VLAN 本身的隔离特性,保证网络安全。我们来看一下实验拓扑,很简单,就一台三层交换机 SWA,连接两台主机:主机 A 属于 VLAN2,主机 B 属于 VLAN3。主机 A 连接到交换机的 G0斜杠0斜杠1 端口,主机 B 连接到 G0斜杠0斜杠2 端口。我们的目标就是让主机 A 和主机 B 能够互相 ping 通。我们一步步来看实验步骤。第一步,搭建实验拓扑。打开 eNSP 模拟器,新建一个空白拓扑。拖入一台三层交换机,型号选 S3700,命名为 SWA。再拖入两台 PC 主机,分别命名为 主机 A 和 主机 B。用网线把主机 A 连接到 SWA 的 G0/0/1 端口,把主机 B 连接到 G0/0/2 端口。给所有设备上电,等待端口指示灯变成绿色,表示链路已经连通。第二步,配置主机的 IP 地址和网关。主机 A 属于 VLAN2,我们给它配置 IP 地址 192.168.2.2/24,子网掩码 255.255.255.0,网关设为 192.168.2.254。主机 B 属于 VLAN3,配置 IP 地址 192.168.3.2/24,子网掩码 255.255.255.0,网关设为 192.168.3.254。配置方法很简单,双击 PC 图标,进去基础配置界面,找到 IPv4,选择静态配置,填入对应的 IP、掩码和网关,点击应用保存。第三步,配置三层交换机。首先进入系统视图,给交换机起个名字 sysname SWA。然后创建 VLAN 2 和 VLAN 3,vlan batch 2 3。接着,配置连接主机 A 的 G0/0/1 端口,把它划分到 VLAN 2,记得是 Access 模式,port link-type access,port default vlan 2。同样地,配置连接主机 B 的 G0/0/2 端口,划分到 VLAN 3,port default vlan 3。第四步,也是最关键的一步,配置 VLANIF 虚拟接口。我们为 VLAN 2 创建一个 VLANIF 2 接口,进入该接口视图,配置 IP 地址 192.168.2.254/24,这就是 VLAN 2 的网关。同样,为 VLAN 3 创建 VLANIF 3 接口,配置 IP 地址 192.168.3.254/24,作为 VLAN 3 的网关。第五步,验证配置并测试连通性。可以在交换机上用 display vlan 命令查看 VLAN 配置是否正确,用 display ip interface brief 查看 VLANIF 接口的状态和 IP 地址是否配置成功。最关键的测试是,在主机 A 上 ping 主机 B 的 IP 地址 192.168.3.2,如果能 ping 通,说明 VLAN 间通信配置成功了!实验过程中,如果遇到问题怎么办?这里列举了一些常见的故障排查思路。第一种情况,主机 ping 不通网关。这时候要检查三个方面:一是主机的 IP 地址、子网掩码、网关配置是否正确;二是交换机上连接主机的端口是否真的划分到了正确的 VLAN 里;三是交换机端口的物理状态是否是 Up 的,灯是不是亮着的。第二种情况,主机能 ping 通自己的网关,但是 ping 不通另一个 VLAN 的主机。这通常说明三层交换机的 VLANIF 接口配置有问题,要检查两个 VLANIF 接口的 IP 地址是否配置正确,以及它们的状态是否都显示为 Up。第三种情况,甚至同一个 VLAN 内的主机都无法通信。这就要检查交换机端口是否划分到了正确的 VLAN,以及 VLAN 是否已经成功创建。排查问题时,一定要按部就班,从主机配置查到交换机配置,再到物理连接,一步步排除。好了同学们,今天的课程内容就到这里。我们来简单总结一下。今天我们围绕校园网跨部门通信的需求,深入学习了企业级网络互通的核心技术。主要包括三大块:一是VLAN间通信技术,我们对比了单臂路由和三层交换这两种方案,了解了它们的原理、优缺点和适用场景,重点掌握了三层交换的配置方法。二是网络冗余技术,我们学习了链路聚合如何提升带宽和可靠性,以及生成树协议STP如何防止环路并提供冗余备份。三是网络安全技术,我们介绍了端口绑定如何防止非法设备接入。最后,我们还完整地走了一遍三层交换机实现VLAN间通信的实验流程。特别值得一提的是,我们今天学习的这些技术,不仅仅是技术本身,更是关乎网络安全和职业素养。网络安全是国家战略,网络安全法也明确规定了网络运营者的安全责任。我们掌握的这些技术,比如三层交换、链路聚合、端口绑定,都是保障网络高可用、数据安全的重要手段。希望大家在未来的学习和工作中,不仅要精通技术,更要树立牢固的网络安全意识,守住底线,为构建安全可靠的网络空间贡献自己的力量。